“Si fracasa al planear, está planeando fracasar”.

Este refrán aún sigue vigente, porque es cierto. Sobre todo cuando se trata de Seguridad Informática. Por eso, resulta muy sorprendente ver que muchos usuarios en la comunidad de IBM i están planificando fracasar en la seguridad de sus sistemas.

Continúe leyendo para descubrir lo que necesita tener en cuenta en sus planes de Seguridad y cómo desarrollar un plan eficaz para tener éxito.

Por segundo año consecutivo, la Seguridad Informática es una de las principales preocupaciones de más del 70% de los profesionales de IT que completaron la encuesta del Estudio de Mercado de IBM i. Esto tiene sentido, teniendo en cuenta la cantidad de filtraciones de datos que aparecieron en las noticias durante todo el año y cómo la Seguridad Informática se ha convertido en un tema muy en boga. Sin embargo, al consultarlos acerca de sus planes de implementar nuevas soluciones de Seguridad en su IBM i, los resultados fueron bastante sorprendentes.

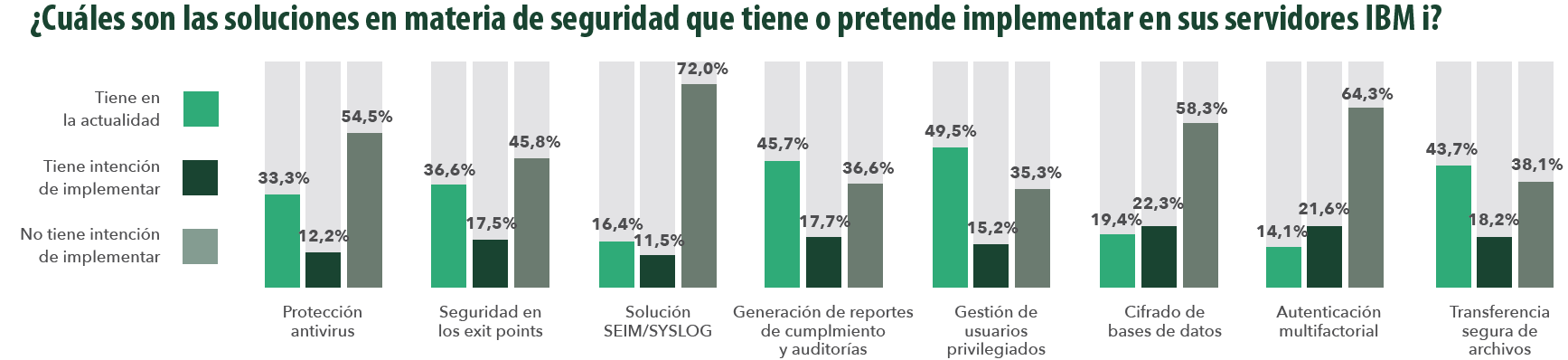

Para responder a la pregunta “¿Qué soluciones de Seguridad tiene implementadas o planifica implementar en sus servidores IBM i?” se listaron ocho opciones, y los encuestados debían indicar si ya tenían la solución implementada, planeaban hacerlo, o no tenían planes de implementarla.

Más allá del creciente foco en Seguridad y en la protección de datos alrededor del mundo, muchos profesionales de IBM i indicaron que sus organizaciones no tienen planes de implementar soluciones de Seguridad:

- 54,5% no tiene planes de implementar una protección anti-virus

- 45,8% no tiene planes de implementar una solución de seguridad en los exit points

- 58,3% no tiene planes de implementar encriptación de base de datos

Sabemos que en la mayoría de las empresas, no es factible implementar todas las soluciones al mismo tiempo, pero esta falta de planificación es inquietante, teniendo en cuenta lo crítico que es el sistema operativo de IBM i para las compañías que lo tienen.

El ransomware se puede evitar

Programas maliciosos como el malware, el ransomware y los virus fueron protagonistas de las noticias durante todo el 2017. Este año, los buscadores de criptomonedas han puesto su mira en servidores y PCs con ataques de malware. Un malware puede afectar proyectos críticos de IT y causar interrupciones que le cuesten a su empresa cientos de miles de dólares, y más.

Muchos profesionales de IBM i están comenzando a entender cómo el malware puede atacar sus sistemas a través del IFS. El riesgo es real y el daño puede ser enorme (¡y costoso!). La buena noticia es que las infecciones de malware pueden evitarse. Stand Guard Anti-Virus es una protección a nivel servidor desarrollada especificamente para IBM i. Obtenga una prueba gratuita para descubrir si los archivos de su sistema han sido infectados.

Evite accesos no autorizados

Los exit points de IBM i son un área de la Seguridad Informática que muchos usuarios no conocen muy bien. IBM agregó exit points a IBM i para permitir el acceso a datos desde otras plataformas, como PCs de usuarios. Es necesario instalar programas de salida en exit points para monitorizar y controlar el acceso a los datos de IBM i. Sin programas de salida, muchos usuarios pueden tener acceso a información confidencial, sin dejar rastros.

IBM i tiene alrededor de 30 exit points. El último Estudio de Seguridad de IBM i señaló que solo el 8% de los sistemas tiene más de 5 programas de salida instalados. Eso deja muchos exit points desprotegidos. Y el Estudio de Mercado de IBM i demuestra que cerca de la mitad de los encuestados no tiene planes de implementar seguridad en sus exit points, por lo que ese porcentaje no parece que vaya a aumentar.

Exit points desprotegidos pueden resultar en la exposición o corrupción de datos en reposo y multas por violaciones al cumplimiento de normativas. Para la mayoría de las organizaciones, los programas de salida son el primer paso en la Seguridad de IBM i. Para saber cómo priorizar el control en los exit points dentro de su plan de Seguridad de IBM i, Fortra le ofrece un Security Scan gratuito para IBM i que le mostrará si sus exit points son vulnerables.

Encriptación de datos: Su última línea de defensa

Gracias a la gran difusión que obtuvieron algunas filtraciones de datos, la encriptación se ha convertido en una de las herramientas principales en las conversaciones de Seguridad. En IBM i, menos del 20% de las empresas tiene implementada una solución de encriptación de base de datos, y alrededor del 60% no tiene planeado implementar una.

En el caso de que su compañía sufra una filtración de datos, la encriptación es su última línea de defensa. Los datos no sirven de nada a sus atacantes si no tienen la clave de encriptación. En muchos casos, esto significa que su empresa no necesita notificar a los clientes sobre la filtración, porque sus datos no fueron realmente expuestos.

La encriptación de bases de datos en IBM i es más simple de lo que puede imaginar, gracias al procedimiento de campos presentado por IBM. Los siguientes recursos le explican en qué consiste este proceso:

- Utilizar procedimientos de campo para la encriptación de IBM i

- Encriptación simplificada en IBM i

- Encriptación en IBM i: Cómo proteger su base de datos

Desarrolle su plan de Seguridad de IBM i

Tener un plan es crítico para ser exitoso en la seguridad de su IBM i. Un Security Scan gratuito es una muy buena forma de empezar, ya que le permitirá descubrir cuáles son las vulnerabilidades de sus sistemas y obtener consejos de expertos sobre cómo priorizar sus controles de seguridad. También accederá a un reporte con el resumen del estado de la seguridad de su IBM i, lo que puede ayudarlo a formular un plan y registrar su progreso.

Para comenzar, solicite su Security Scan gratuito, hoy mismo.