Fortra DLP-Bereitstellungsoptionen

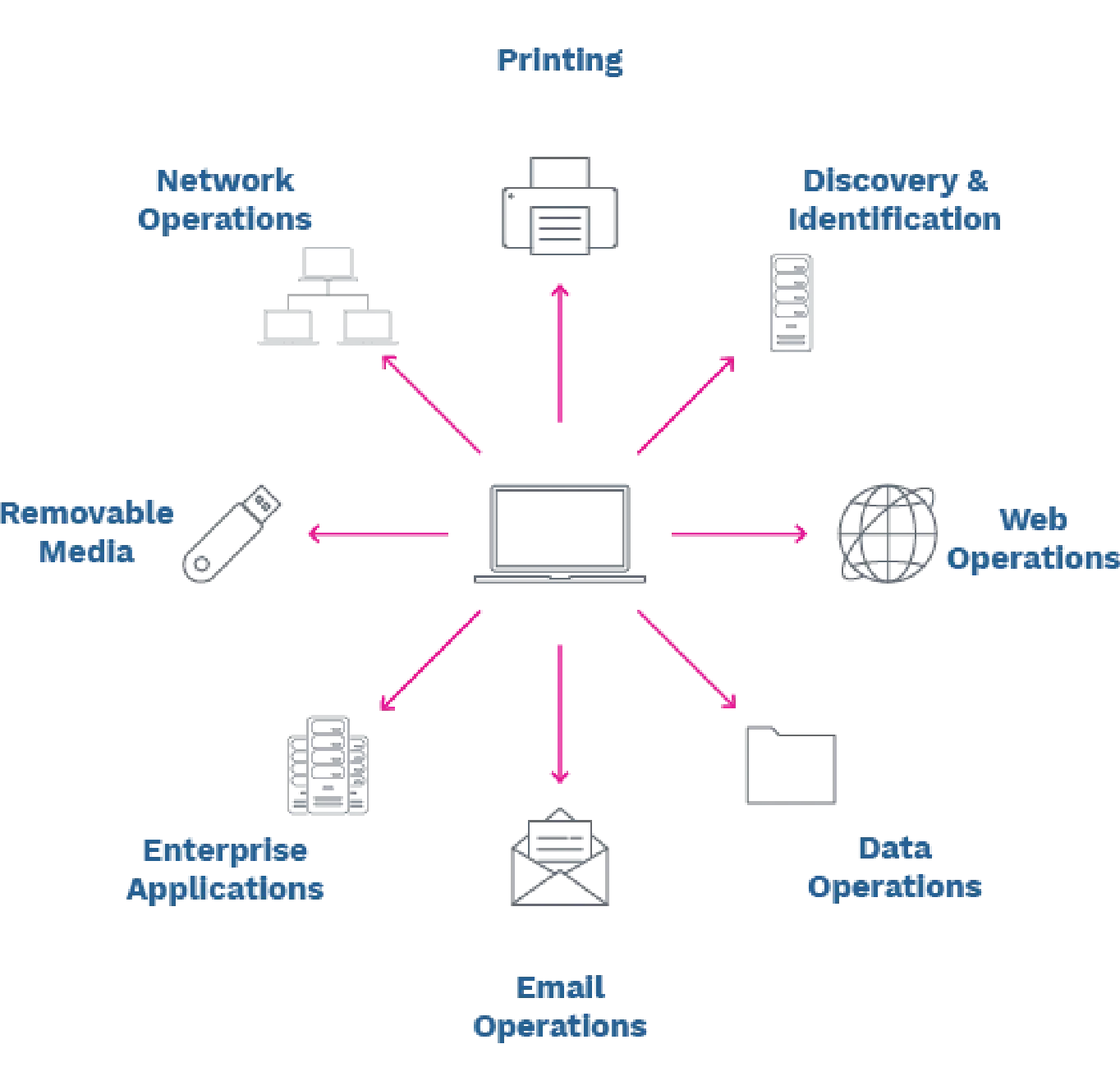

Enterprise DLP benötigt eine Infrastruktur der Enterprise-Klasse. Ergänzen Sie die Option, dass spezialisierte Cybersicherheitsexperten Ihr Programm verwalten, und Sie erhalten einen erstklassigen Schutz sensibler Daten. Erfahren Sie mehr darüber, wie Fortra DLP Ihre Datenschutzmaßnahmen effektiver gestalten kann, egal ob Sie die Datenverwaltung selbst übernehmen oder wir sie für Sie übernehmen.

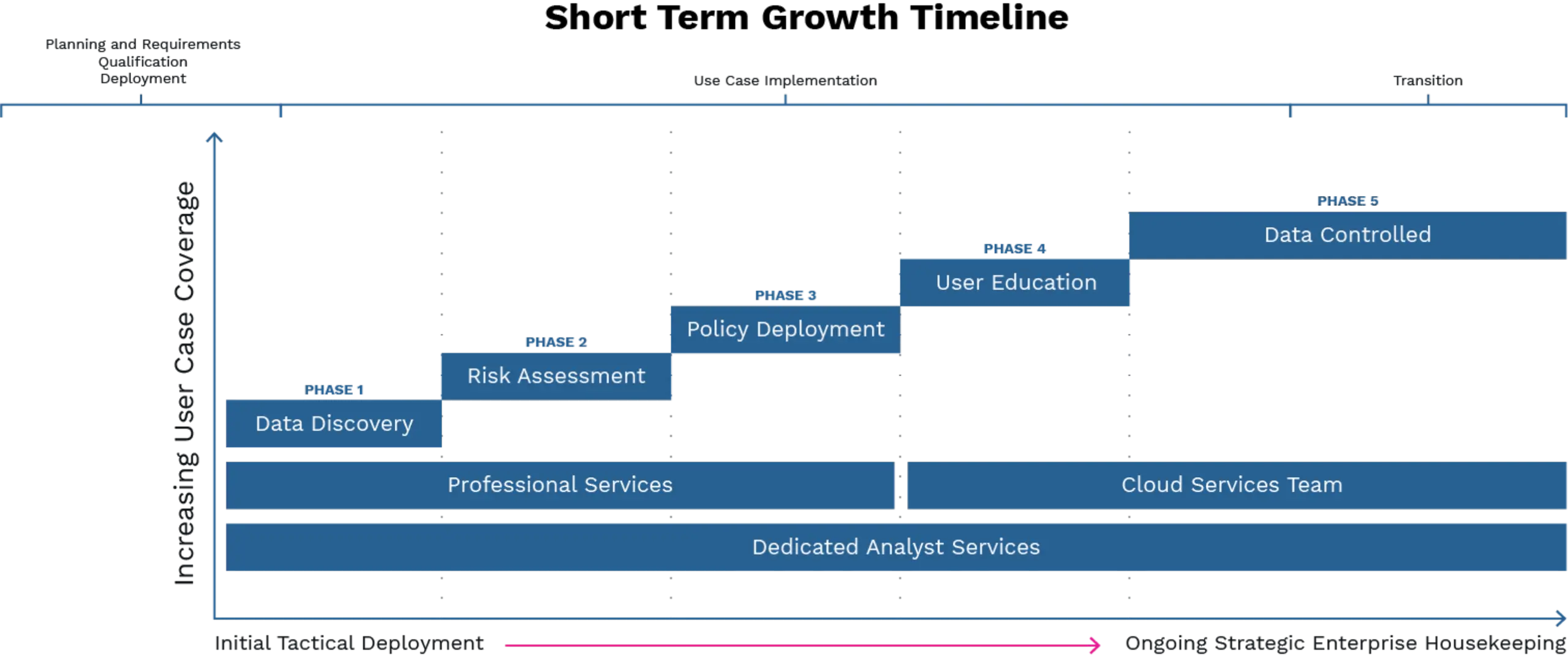

Roadmap zum Datenschutz – MSP

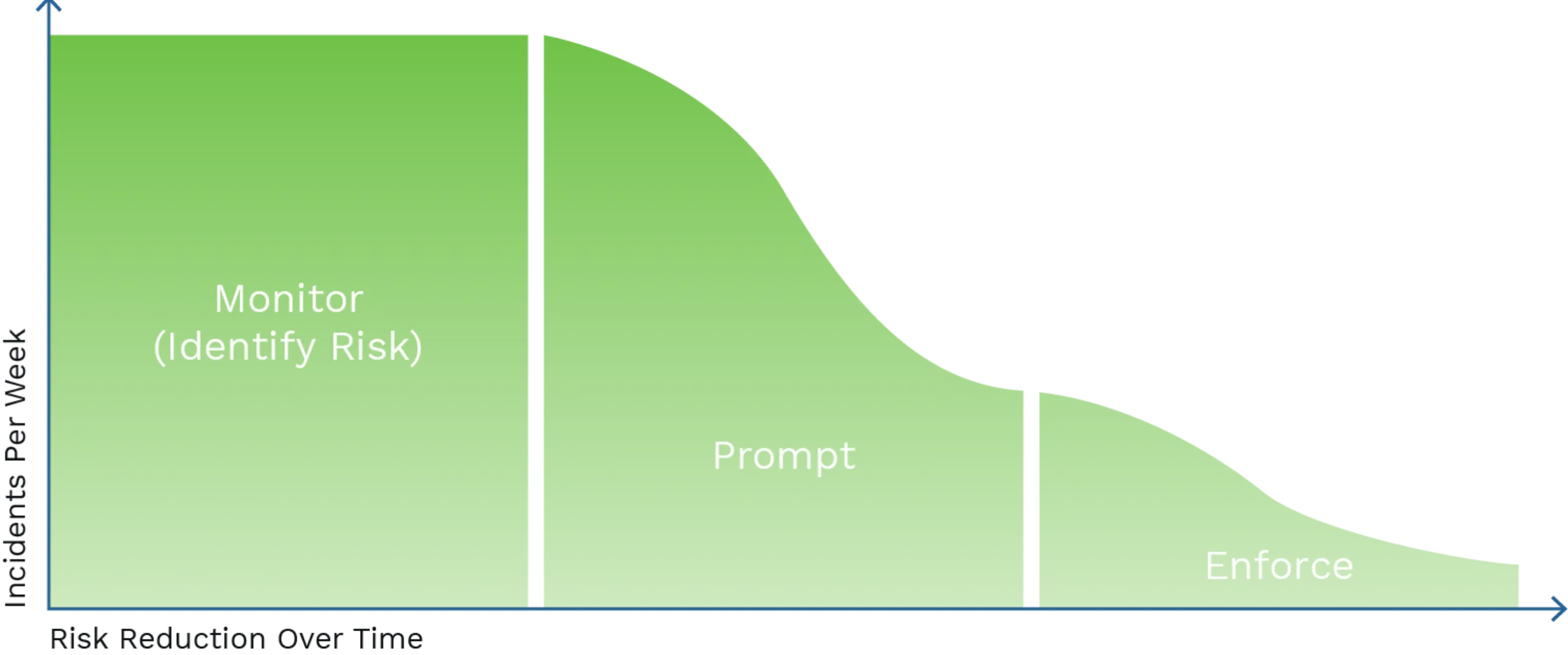

PHASE 1

Ziele der Datenermittlung

- Wir stellen Ihnen erfahrene Fortra-Fachexperten zur Seite, die Sie bei der Definition Ihrer Sicherheits- und Compliance-Ziele unterstützen.

- Dokumentiert Existenz, Umfang und Schweregrad Ihrer Datenrisiken.

- Zeigt den vollständigen Nutzungskontext von Managementzusammenfassungen bis hin zu detaillierten forensischen Analysen.

- Bewertet die Effektivität Ihrer aktuellen Sicherheitsrichtlinien und Technologieinvestitionen.

- Erläutert, wie Sie am besten gegen potenzielle Datenbedrohungen vorgehen können.

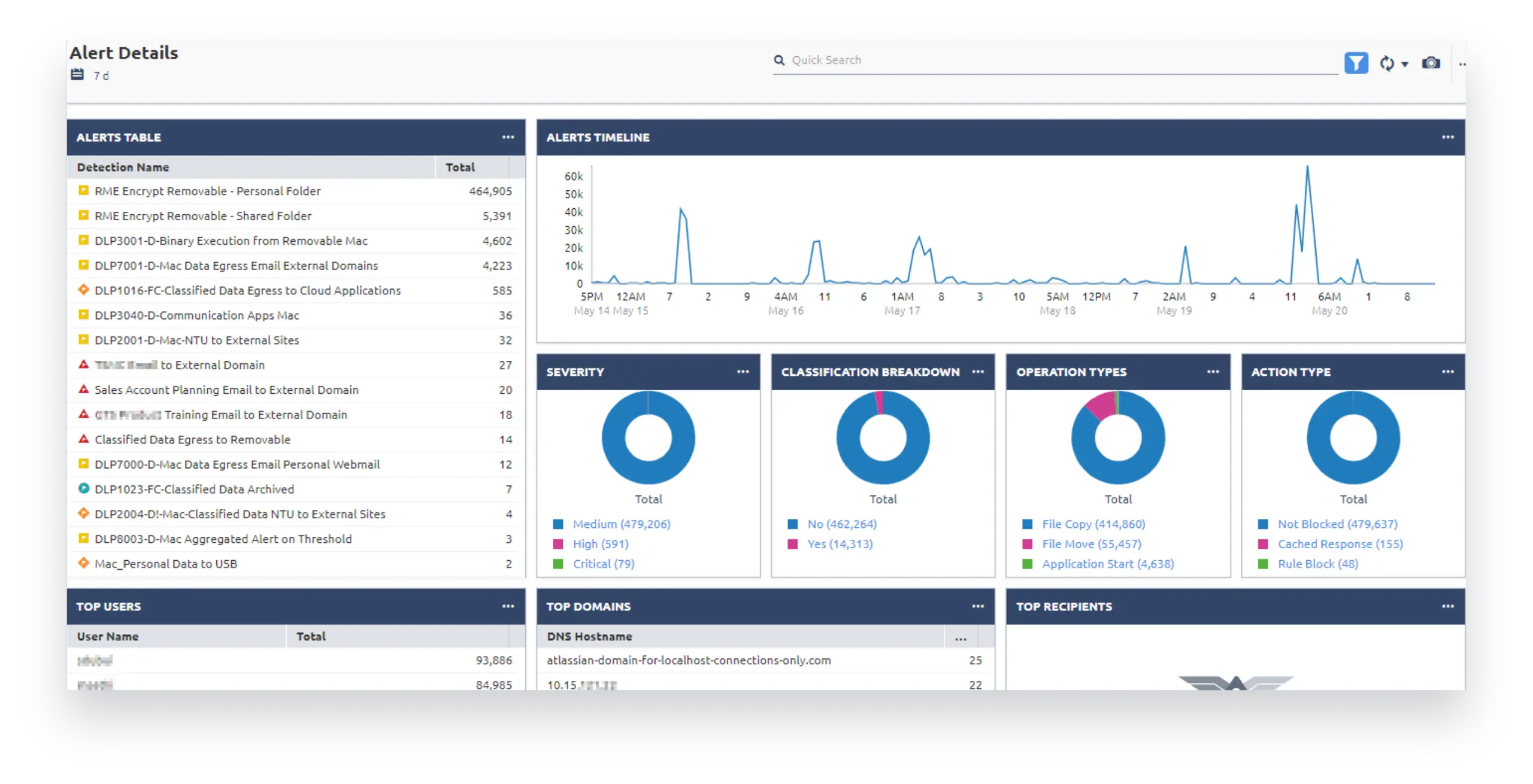

Datenanalyse

Aktivitätsübersichten auf Abruf und in regelmäßigen Abständen.

E-Mail senden | NTU | CD/DVD | Wechseldatenträger | Kopieren & Einfügen | Drucken | Benutzerdefiniert

PHASE 2

Ziele der Risikobewertung

Risikobewertungsmethodik

Data Classification

Daten- und Entitätsinventar

Aktuelle Kontrollprüfung

Schwachstellenanalyse

Datensensibilität und Risiko

Kosten-Nutzen-Analyse

PHASE 3

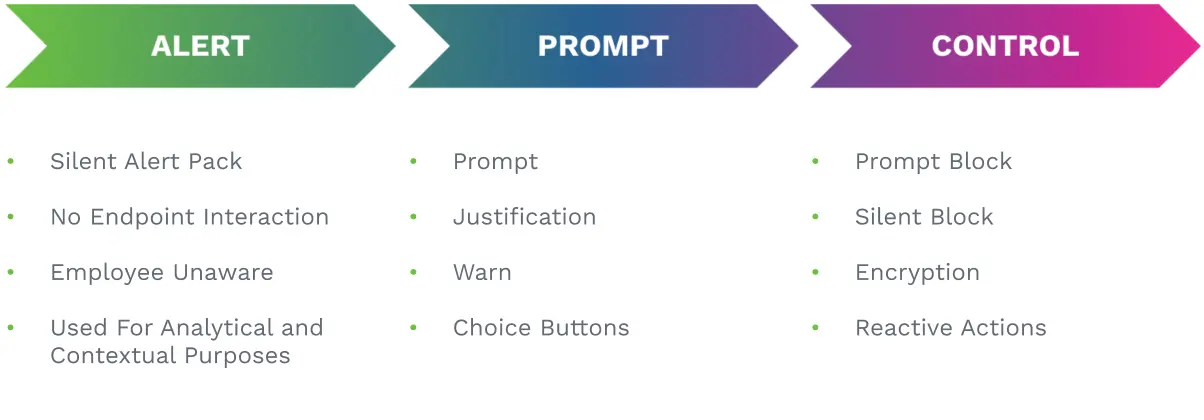

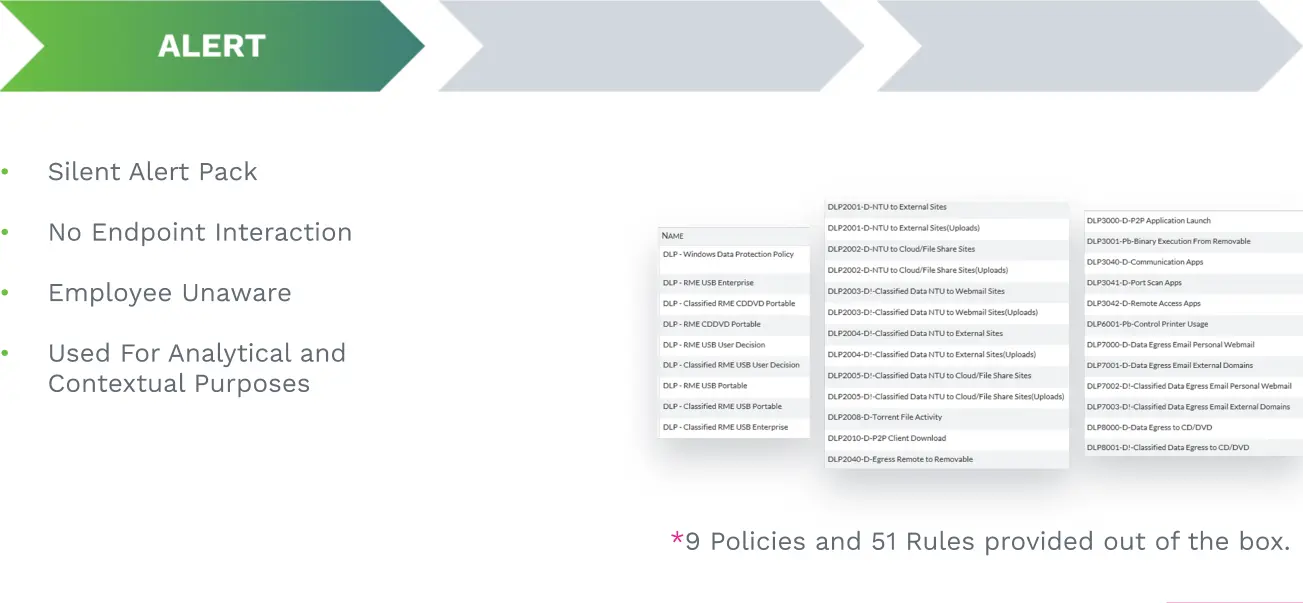

Richtlinienbereitstellung

Transparenz der Richtlinien

Unglaubliche Erkenntnisse am ersten Tag

PHASE 4

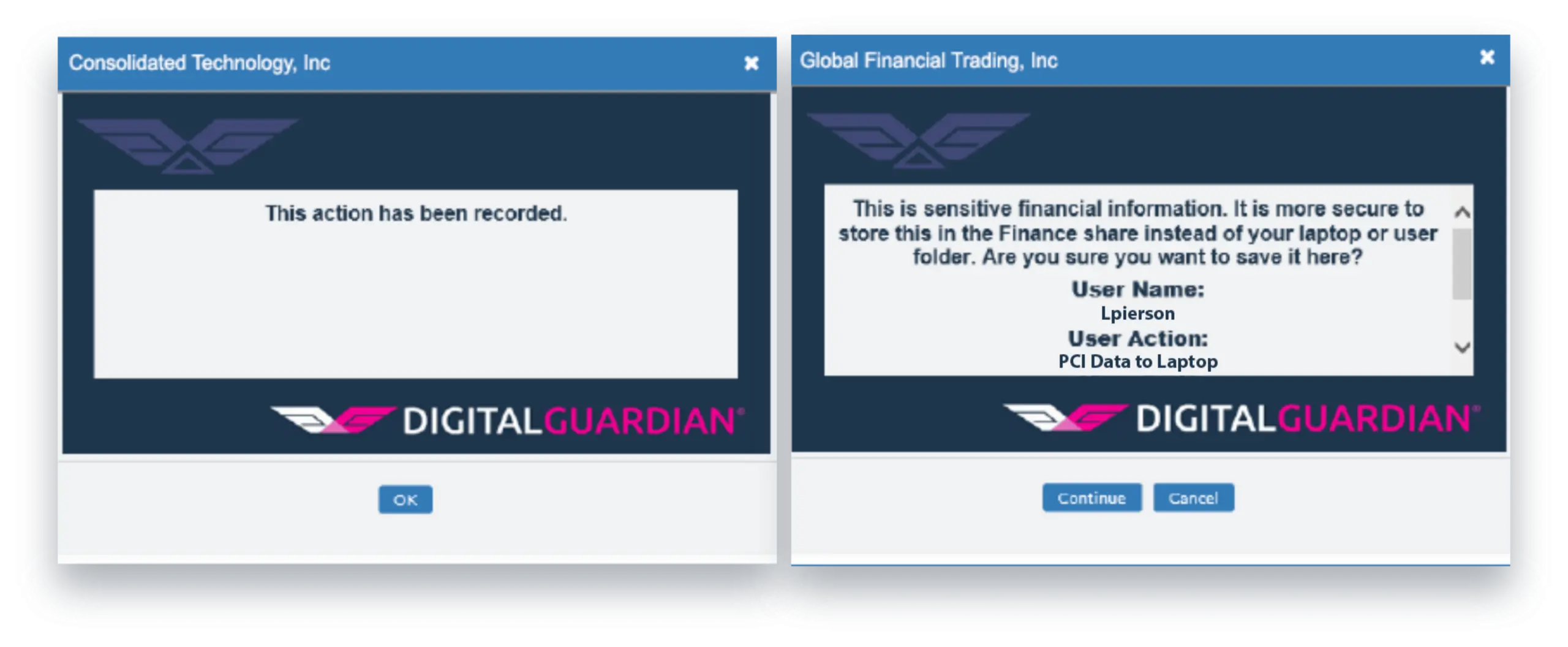

Benutzerschulung

PHASE 5 – KONTINUIERLICHE ANFORDERUNGEN

Datenkontrolle