Options de déploiement de Fortra DLP

La DLP d'entreprise nécessite une infrastructure de classe entreprise. Ajoutez à cela l'option d'experts en cybersécurité dédiés à la gestion de votre programme et vous obtenez une protection des données sensibles de premier ordre. Découvrez comment Fortra DLP peut rendre vos efforts de protection des données plus efficaces, que vous les gériez vous-même ou que nous les gérions pour vous.

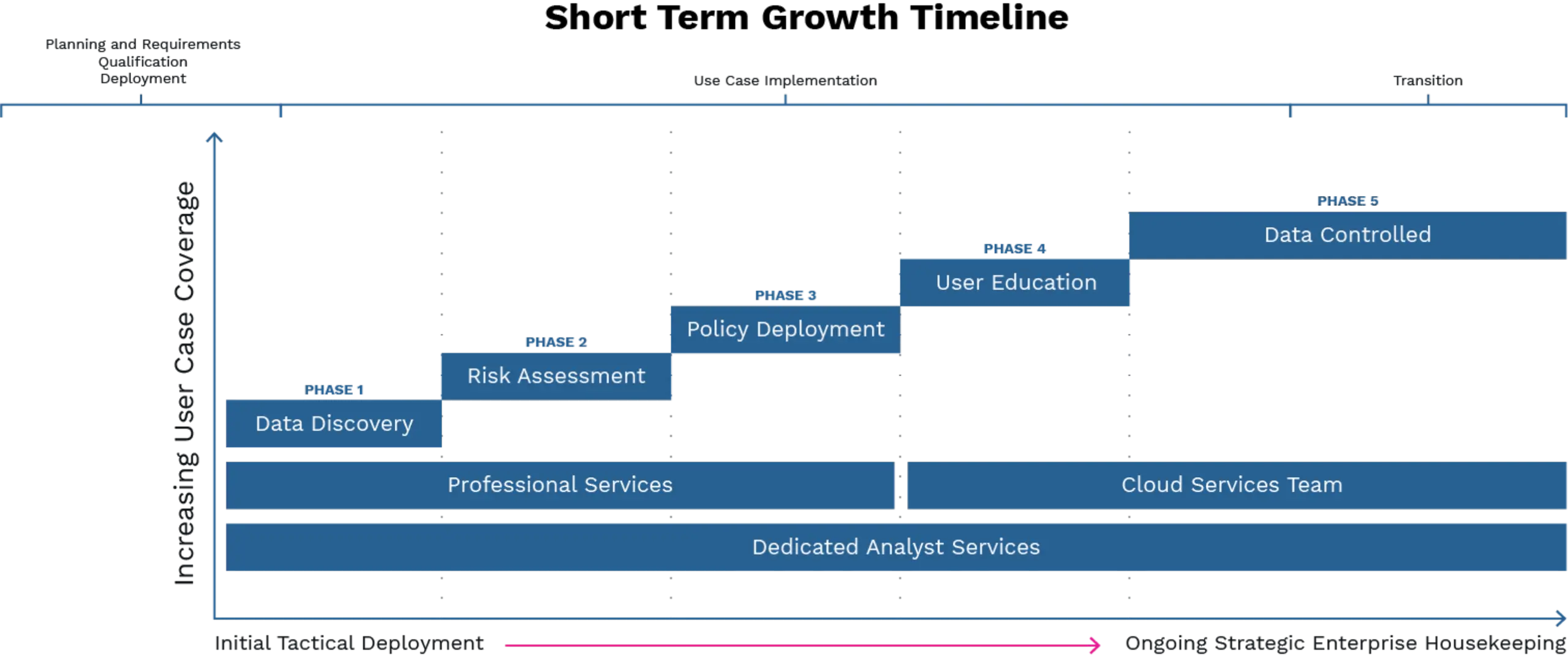

Feuille de route pour la protection des données - MSP

Image

PHASE 1

Objectifs de la recherche de données

- Fournit des experts Fortra expérimentés pour vous aider à définir vos objectifs en matière de sécurité et de conformité.

- Documente l'existence, l'étendue et la gravité de vos risques liés aux données.

- Il présente un contexte d'utilisation complet, depuis les résumés exécutifs jusqu'aux analyses judiciaires détaillées.

- Mesure l'efficacité de vos politiques de sécurité et de vos investissements technologiques actuels.

- Identifie la meilleure façon d'agir sur les menaces potentielles pesant sur les données.

Image

Découverte de données Analyse

Text

Des aperçus de l'activité à la demande et à intervalles réguliers.

Envoyer Mail | NTU | CD/DVD | Amovible | Copier & Coller | Imprimer | Personnaliser

Image

PHASE 2

Objectifs de l'évaluation des risques

Méthodologie d'évaluation des risques

Data Classification

Inventaire des données et des entités

Examen des contrôles en cours

Évaluation de la vulnérabilité

Sensibilité des données et risques

Analyse coûts-avantages

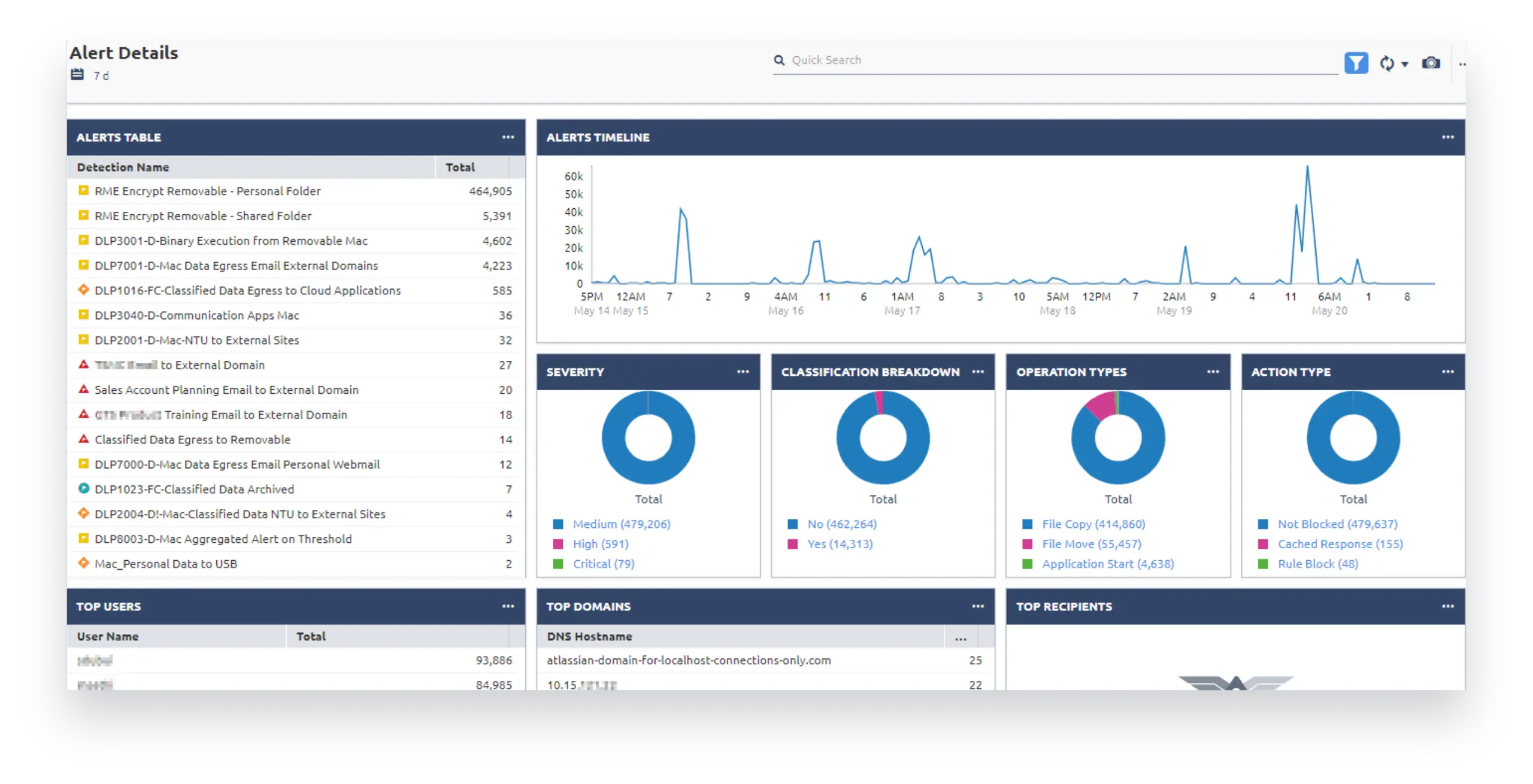

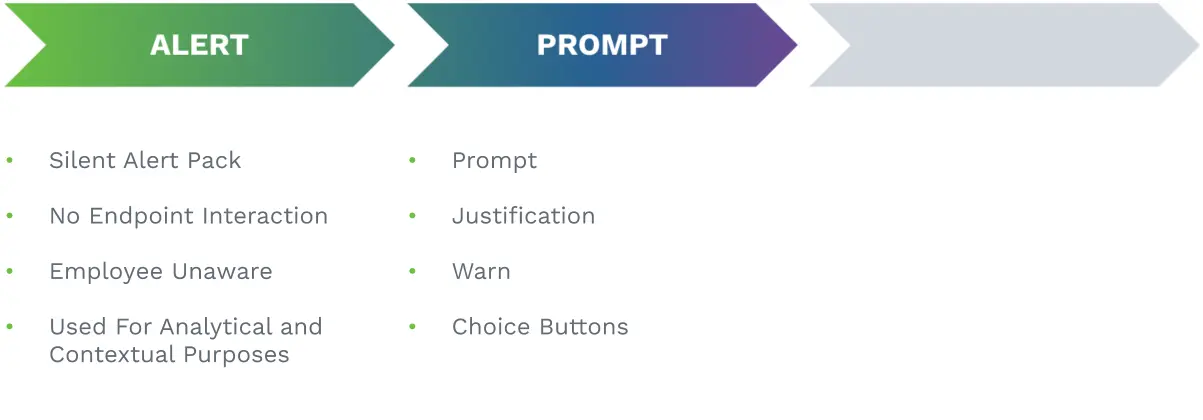

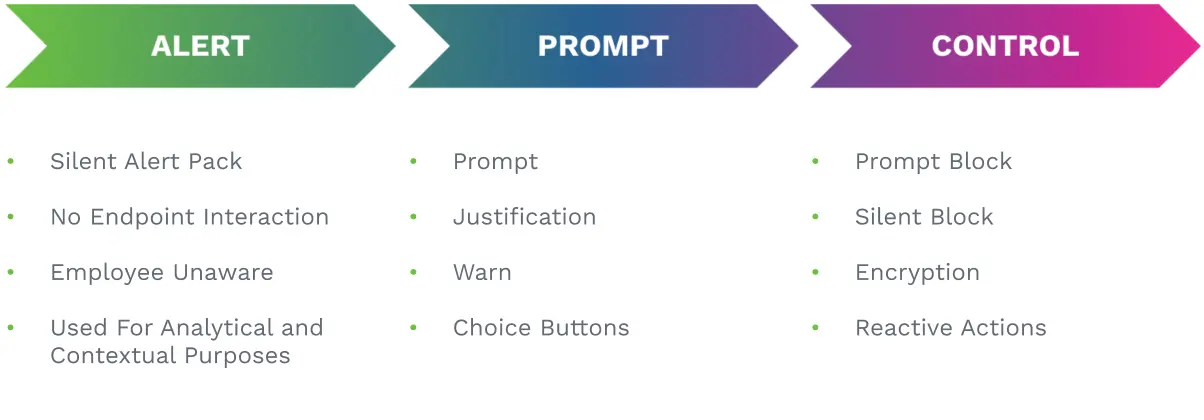

PHASE 3

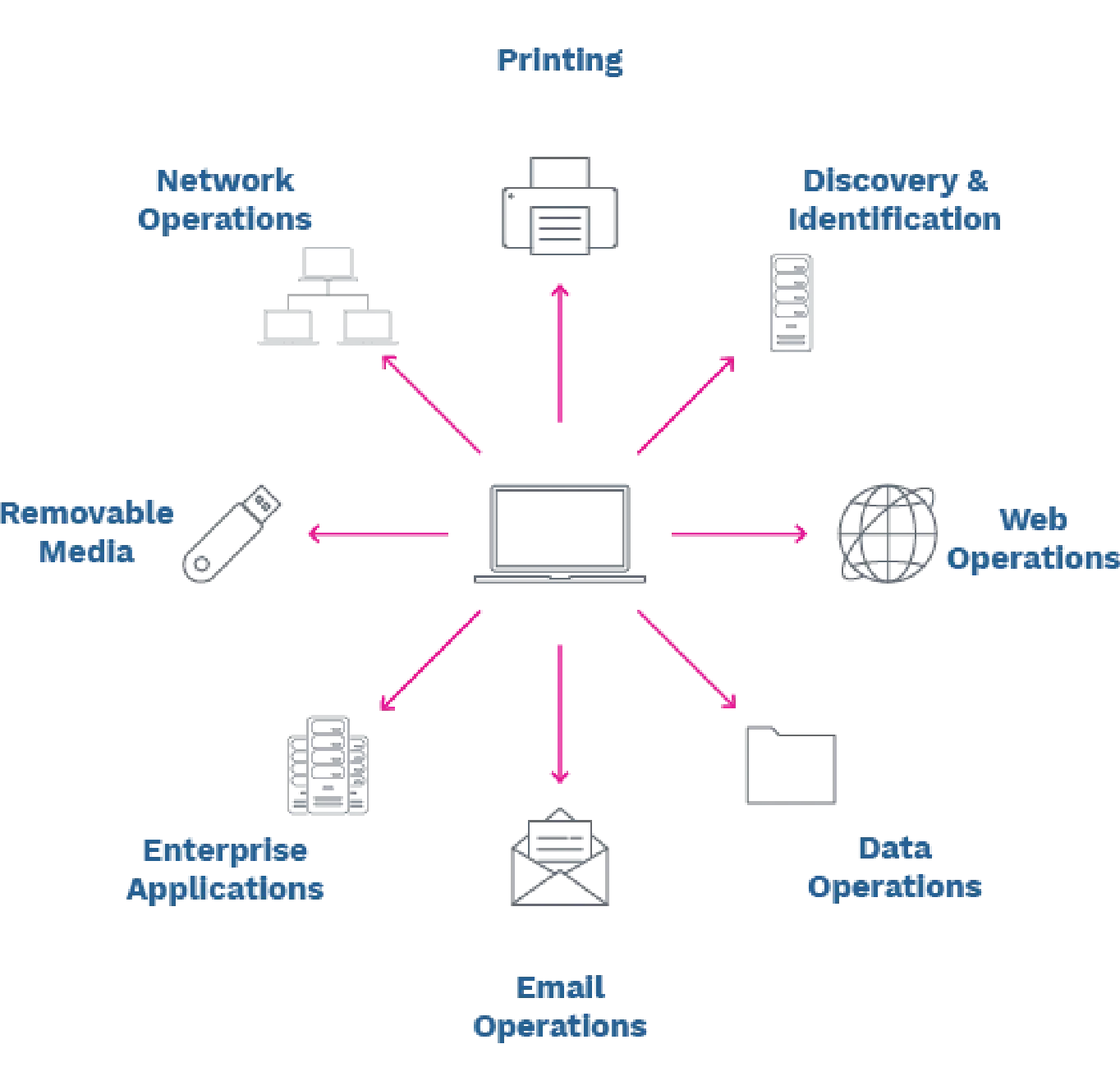

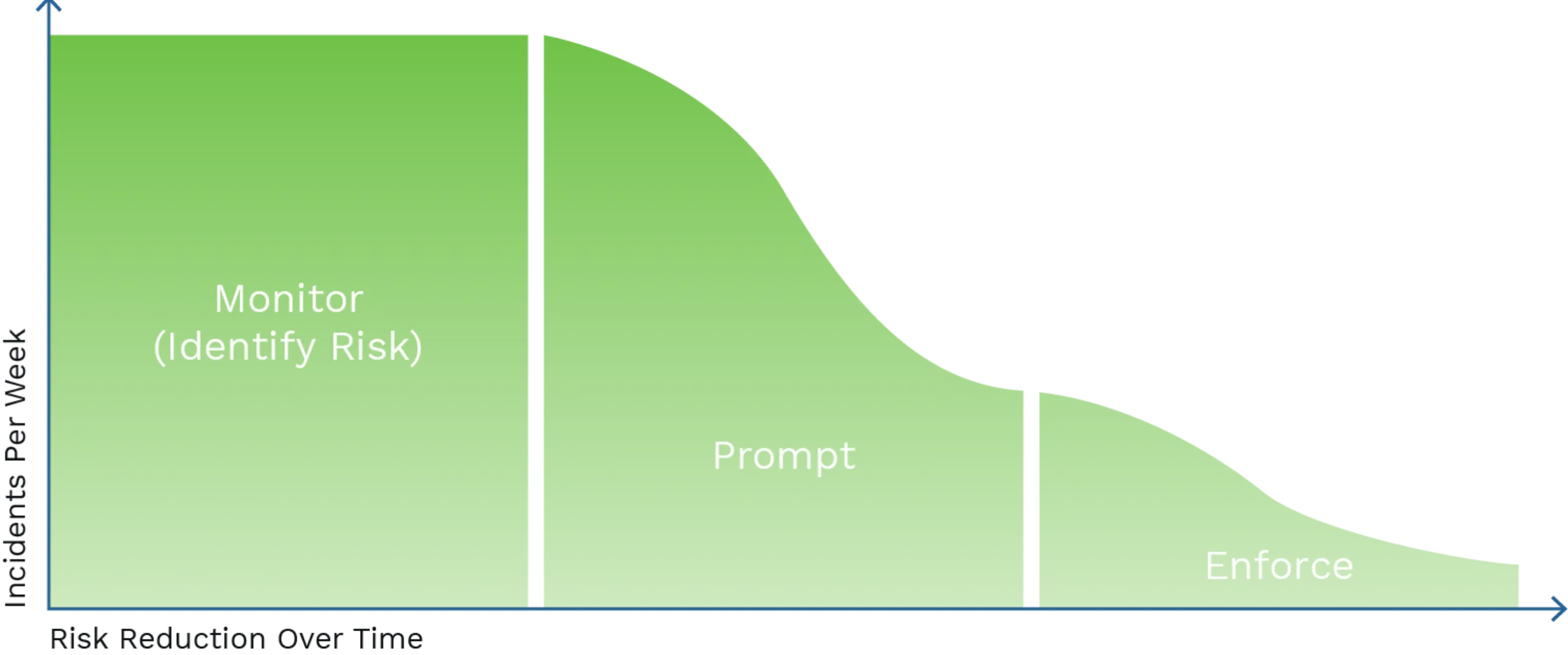

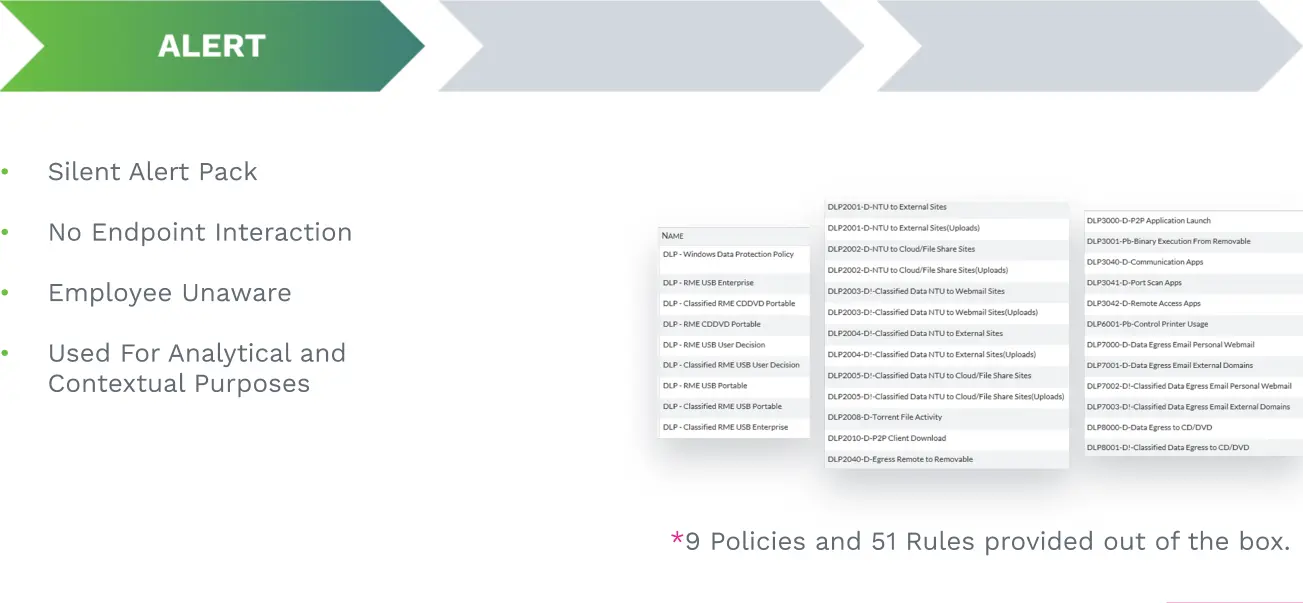

Déploiement des politiques

Image

Image

Visibilité de la politique

Text

Un aperçu incroyable dès le premier jour

Image

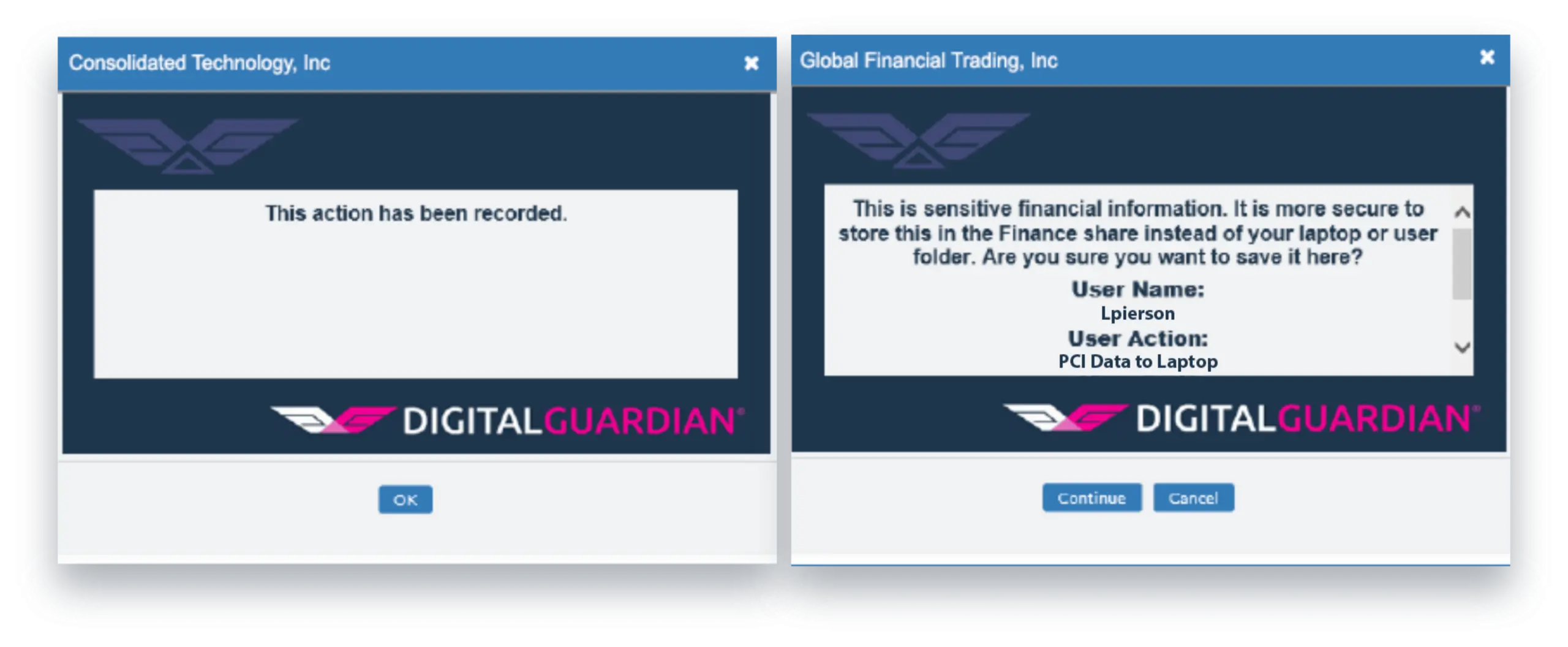

PHASE 4

Formation des utilisateurs

Text

Image

Image

PHASE 5 - EFFORT CONTINU

Contrôle des données

Text

Image

Image