Opciones de despliegue de Fortra DLP

El DLP empresarial necesita infraestructura de clase empresarial. Añade la opción de contar con expertos en ciberseguridad dedicados para gestionar tu programa y tendrás una protección de datos sensibles de primer nivel. Descubre cómo Fortra DLP puede hacer que tus esfuerzos de protección de datos sean más efectivos, ya sea que lo gestiones tú o que nosotros lo gestionemos por ti.

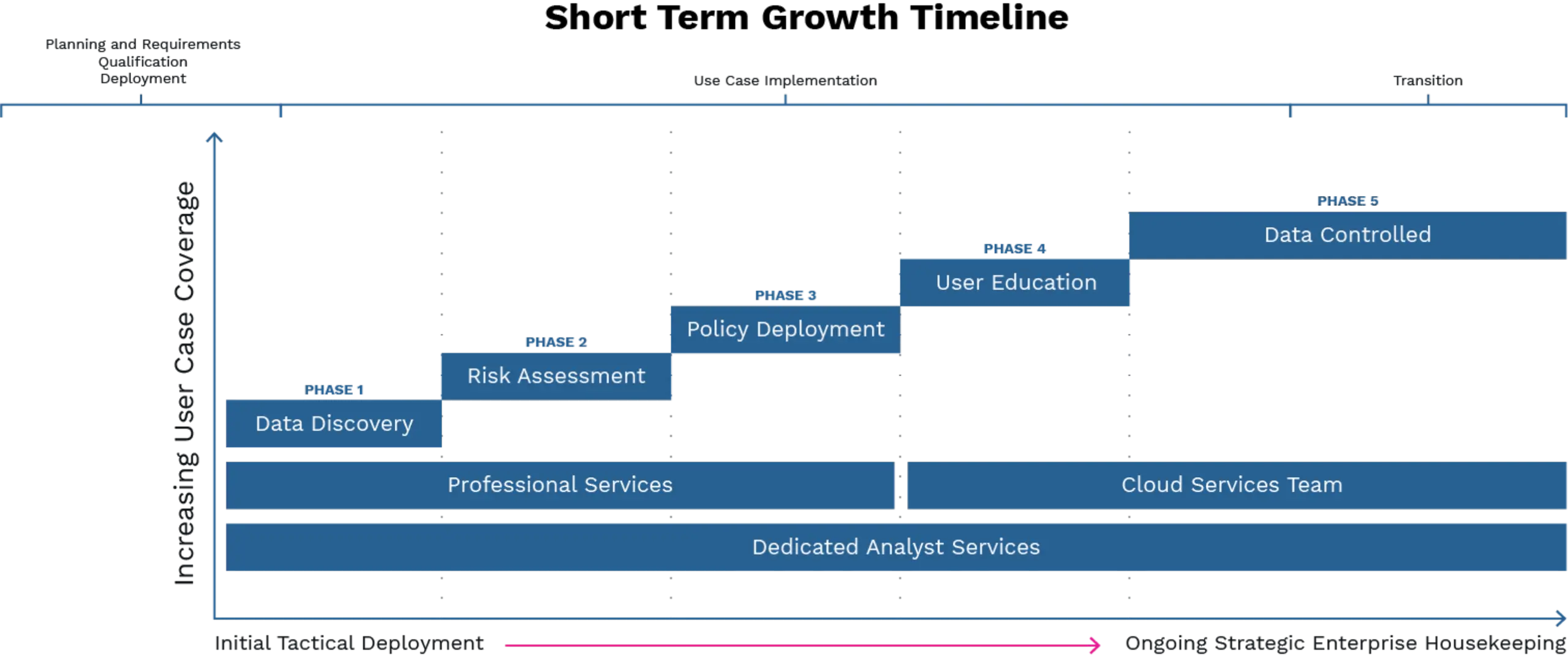

Hoja de ruta hacia la Protección de Datos - MSP

Image

FASE 1

Objetivos de Descubrimiento de Datos

- Proporciona expertos en Fortra para ayudarte a identificar objetivos de seguridad y cumplimiento.

- Documenta la existencia, alcance y gravedad de tus riesgos relacionados con los datos.

- Muestra el contexto completo de uso, desde resúmenes ejecutivos hasta análisis forenses detallados.

- Mide la eficacia de tus políticas de seguridad actuales e inversiones tecnológicas.

- Identifica cómo puedes actuar mejor ante posibles amenazas de datos.

Image

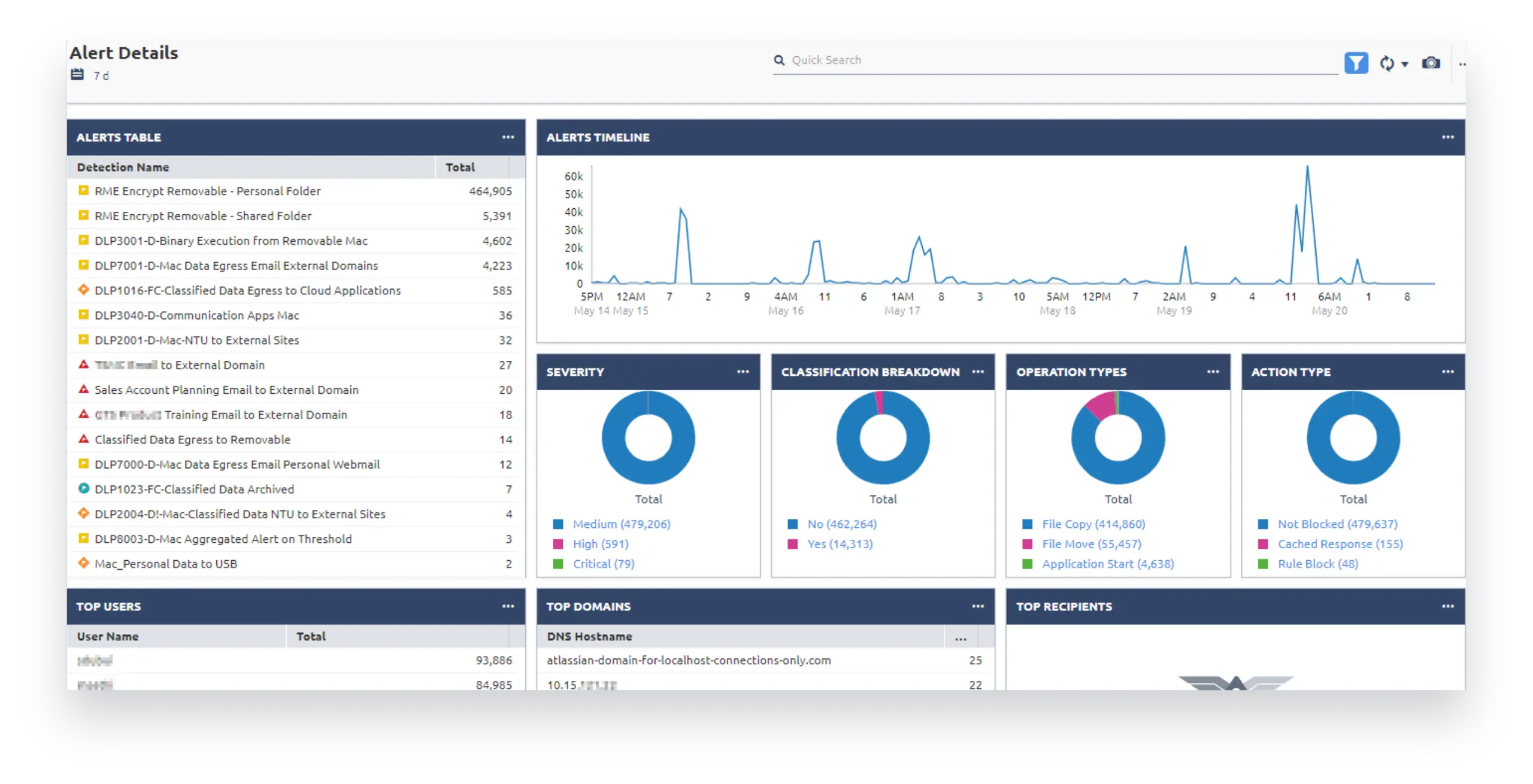

Análisis de Descubrimiento de Datos

Text

Resúmenes de actividad bajo demanda y programados regularmente.

Enviar correo | NTU | CD/DVD | Desmontable | Copiar y pegar | Imprimir | Costumbre

Image

FASE 2

Objetivos de Evaluación de Riesgos

Metodología de Evaluación de Riesgos

Data Classification

Inventario de datos y entidades

Revisión actual de control

Evaluación de vulnerabilidades

Sensibilidad y riesgo de los datos

Análisis de coste-beneficio

FASE 3

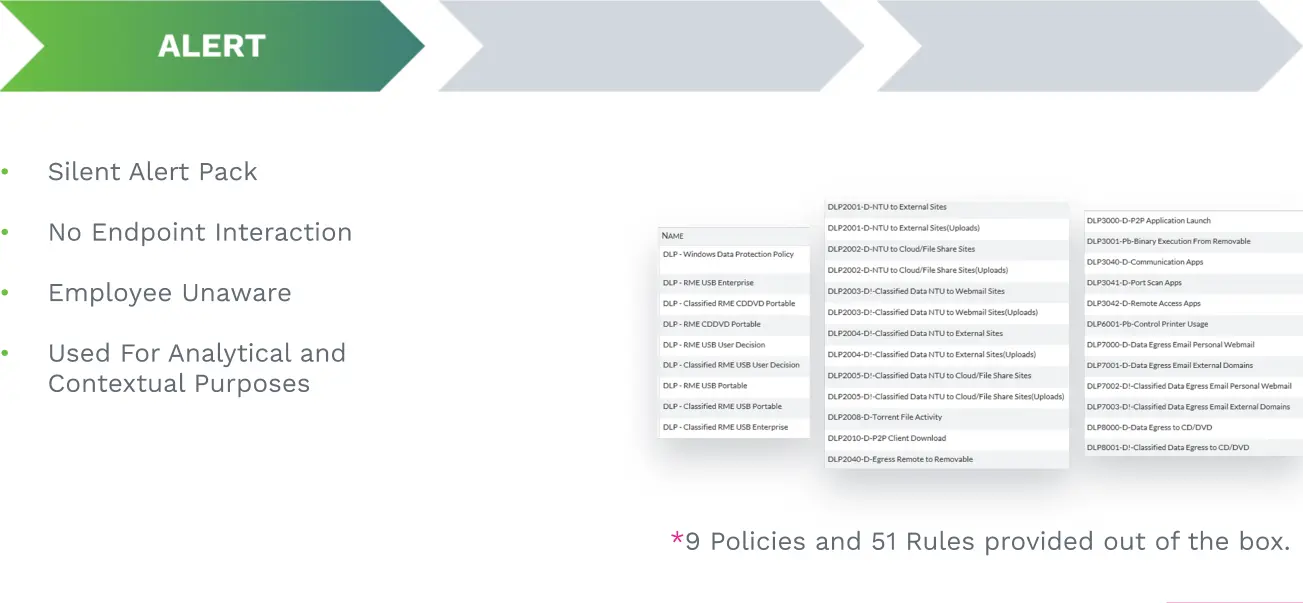

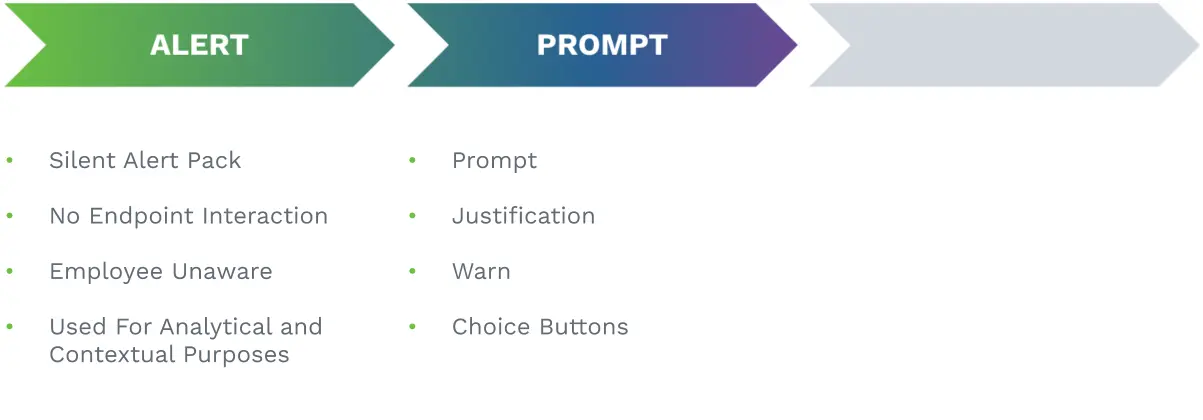

Despliegue de políticas

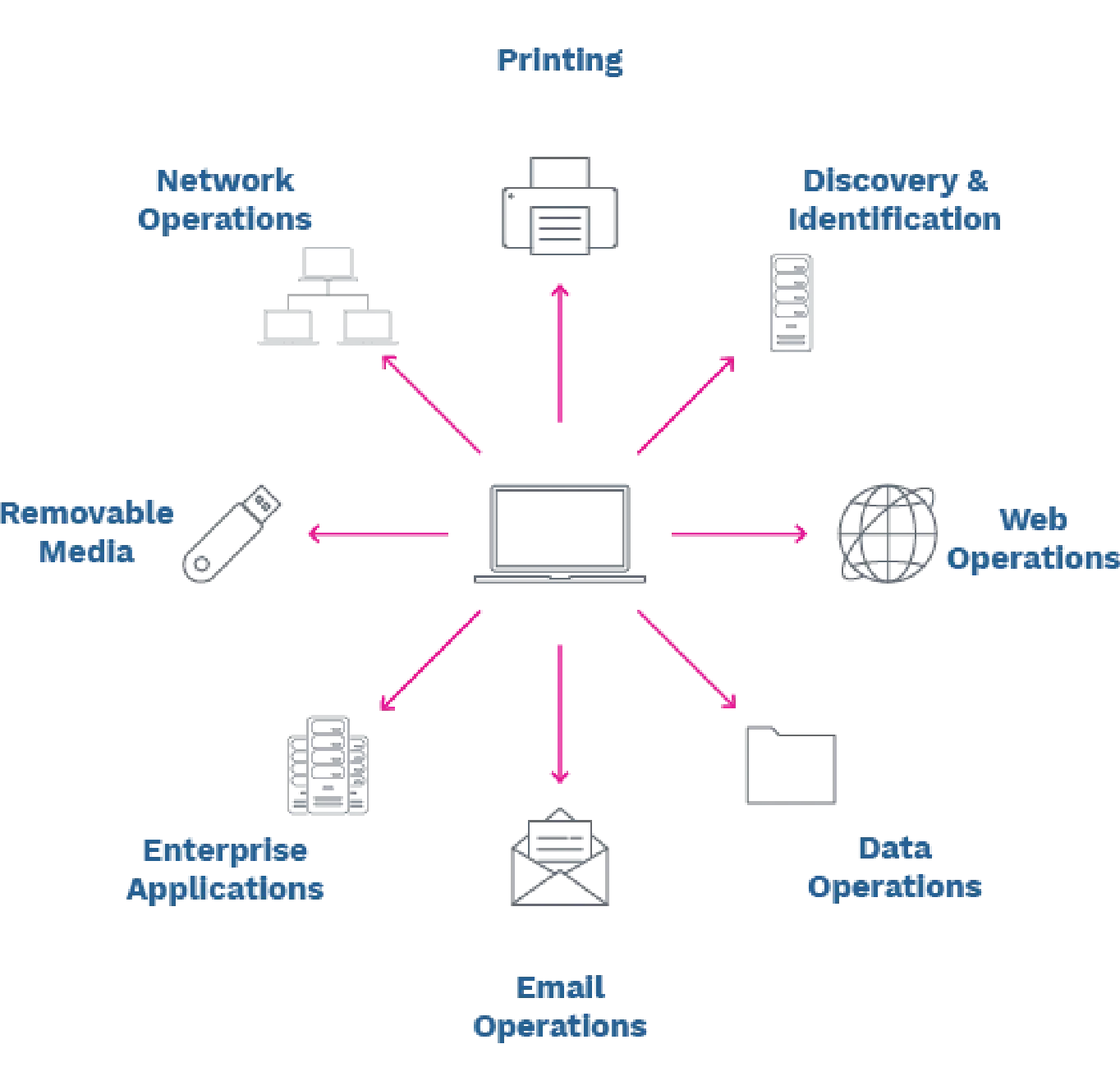

Image

Image

Visibilidad de políticas

Text

Una visión increíble desde el primer día

Image

FASE 4

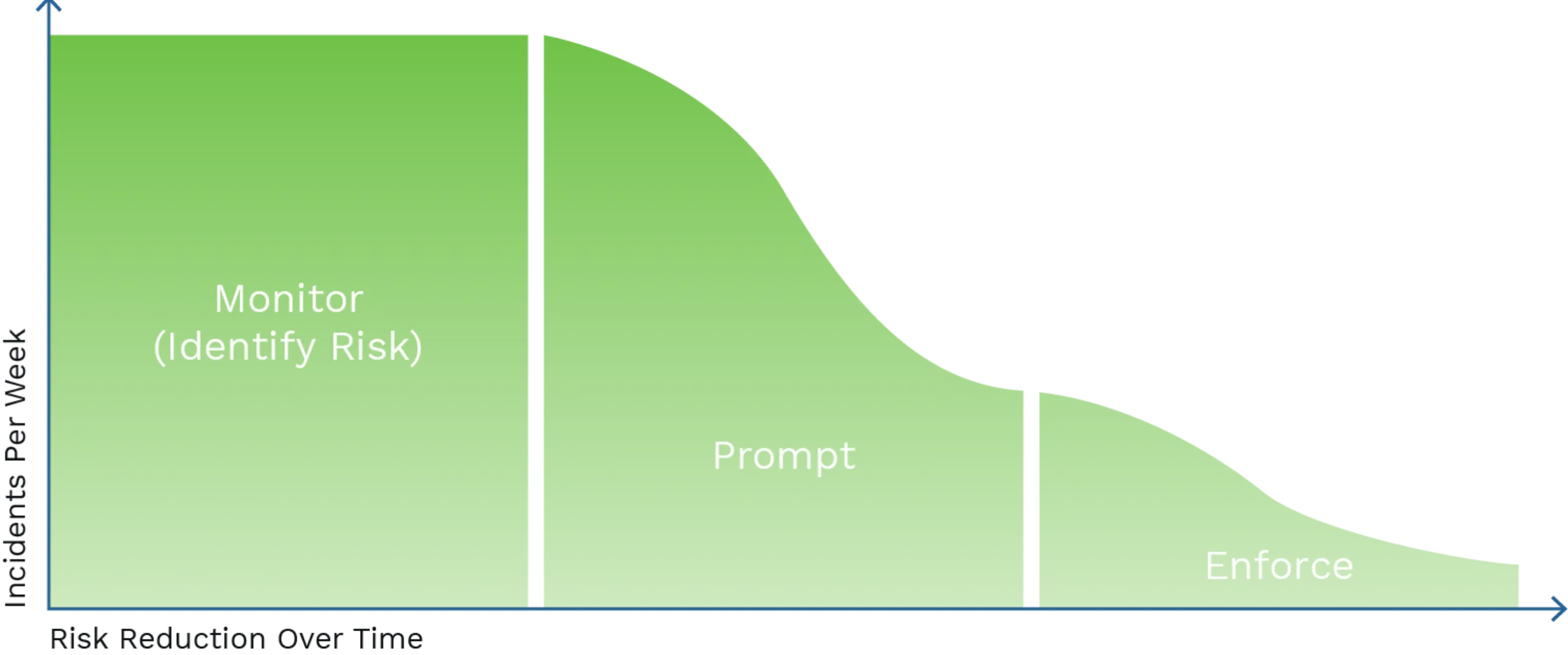

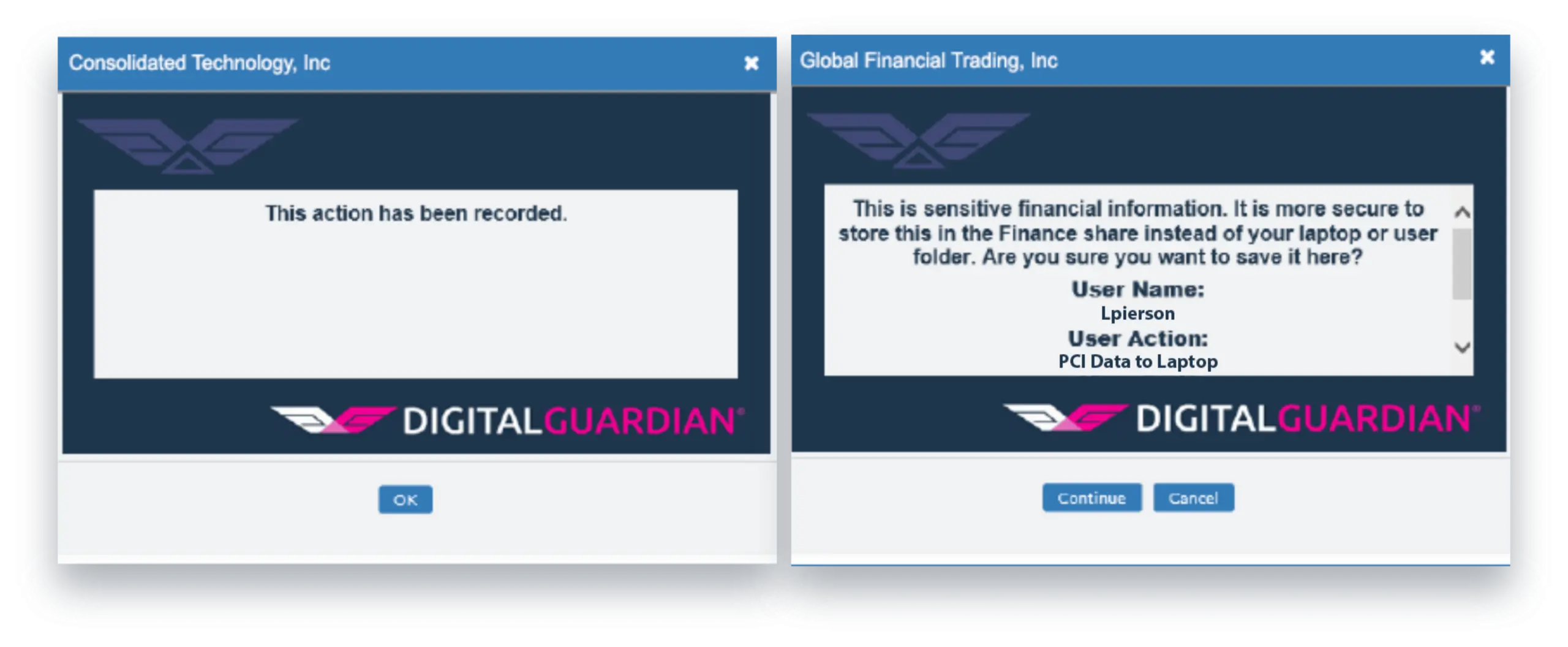

Educación del usuario

Text

Image

Image

FASE 5 - ESFUERZO CONTINUO

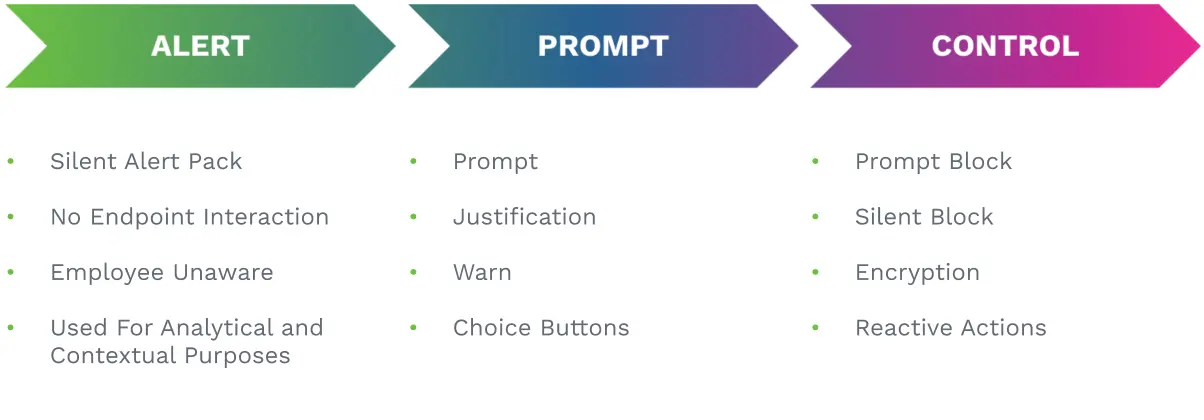

Control de datos

Text

Image

Image